1 de mayo de 2026

3 min lectura

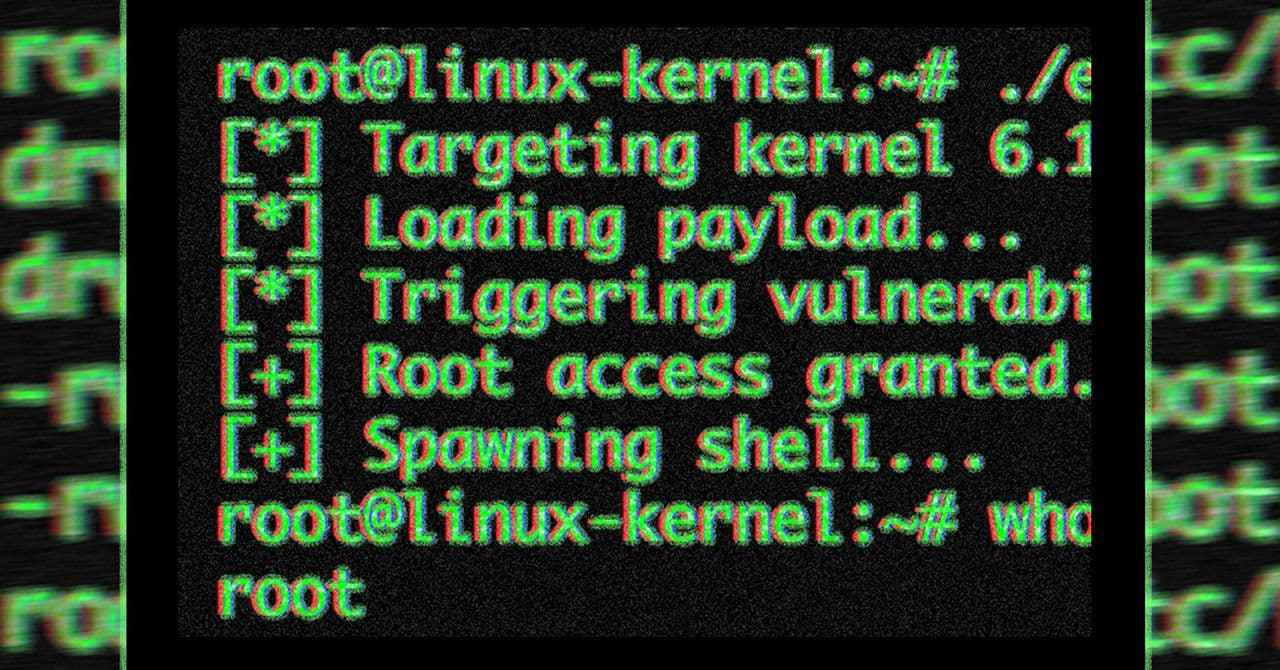

Un fallo de lógica en el kernel de Linux permite a cualquier usuario local obtener acceso root con un script de 732 bytes. Tu sistema no es tan seguro como crees.

Un script Python de 732 bytes basta para que un atacante local obtenga acceso root en cualquier sistema Linux con kernel vulnerable. La vulnerabilidad, bautizada como “Copy Fail” (CVE-2026-31431), es un fallo de lógica en el módulo criptográfico authencesn del kernel, presente desde agosto de 2017.

Para el usuario consciente de su tiempo y atención, esta noticia no es solo técnica: es una llamada de atención sobre la fragilidad de la confianza digital. Si usas Linux en tu servidor personal, tu estación de trabajo o incluso tu router casero, el exploit puede ejecutarse sin privilegios y sin interacción del usuario. El resultado: un atacante puede modificar cualquier archivo legible del sistema, incluyendo binarios setuid, y escalar a root.

La simplicidad del ataque —un script trivial, sin necesidad de ingeniería social— lo convierte en una amenaza masiva. Para quienes buscan autonomía tecnológica, este incidente recuerda que la seguridad no es un producto, sino un proceso continuo. No basta con usar software libre; hay que mantenerlo actualizado y entender sus riesgos.

uname -r y compárala con las versiones parcheadas listadas arriba. Si estás por debajo, programa una actualización inmediata. En distribuciones como Ubuntu, ejecuta sudo apt update && sudo apt upgrade linux-image-generic.unattended-upgrades pueden automatizar parches de seguridad sin intervención manual.“Un script de 732 bytes puede derribar años de confianza en tu sistema; la actualización no es opcional, es tu primera línea de defensa.