1 de mayo de 2026

3 min lectura

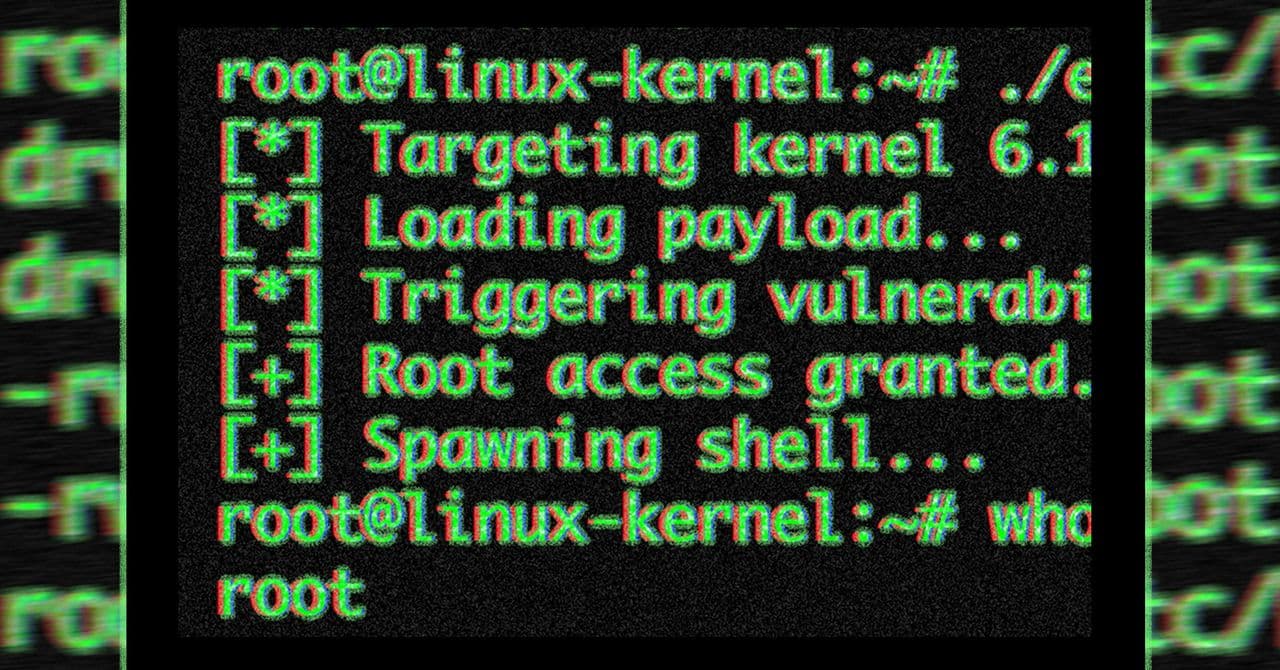

Un fallo de lógica en el kernel de Linux permite a cualquier usuario local obtener acceso root con un script de 732 bytes. ¿Qué implica para tu seguridad?

Un script Python de 732 bytes es suficiente para que cualquier usuario local obtenga acceso root en prácticamente cualquier distribución Linux moderna. La vulnerabilidad, bautizada como “Copy Fail” (CVE-2026-31431), afecta al kernel desde 2017 y ya tiene exploit público.

Si usas Linux en tu ordenador personal o en servidores, este fallo te afecta directamente. No requiere credenciales de administrador ni permisos especiales: cualquier usuario que pueda ejecutar código en el sistema —incluso un invitado o un servicio comprometido— puede escalar privilegios a root de forma trivial. La explotación es determinista, no depende de condiciones de carrera ni de aleatoriedad, lo que la hace especialmente peligrosa.

El exploit aprovecha un error lógico en el módulo criptográfico algif_aead del kernel. Al escribir 4 bytes controlados en la caché de páginas de cualquier archivo legible, el atacante puede modificar un binario setuid (como su o sudo) y ejecutarlo con permisos de root. La corrección ya está disponible en las actualizaciones de seguridad de las principales distribuciones, pero la adopción depende de que los administradores apliquen los parches.

authencesn del kernel; permite una escritura controlada de 4 bytes en la caché de páginas de cualquier archivo legible.sudo apt update && sudo apt upgrade (Debian/Ubuntu) o el comando equivalente en tu distribución. La mayoría de los parches ya están disponibles desde el 30 de abril de 2026.sudo find / -perm -4000 -type f para listar binarios con bit setuid. Si alguno cambia inesperadamente, puede ser señal de explotación. La integridad de estos archivos es crítica.“Un fallo de lógica de 2017 te regala acceso root con 732 bytes de Python: actualiza tu kernel antes de que alguien más lo haga por ti.